近日接到用户反馈,发现一起通过腾讯视频精简包投毒事件。经过分析,发现该安装包携带Cobalt Strike后门病毒。用户安装腾讯视频精简包并运行腾讯视频主程序后,就会激活后门病毒。病毒可以接收C&C服务器指令,具备服务创建,进程注入,远程shell等功能。

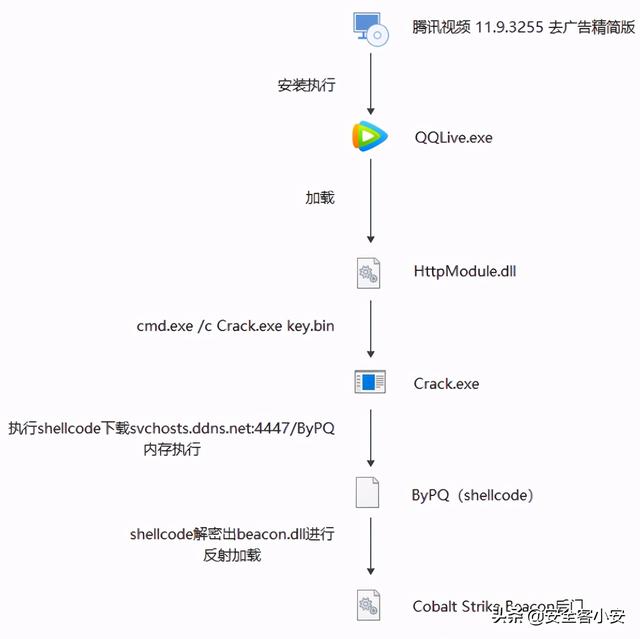

详情攻击诱饵使用了白加黑利用进行Dll劫持,利用腾讯视频主程序加载伪造的HttpModule.dll内存执行key.bin中的shellcode,shellcode执行下载的ByPQ经过解密,最终投递出Cobalt Strike Beacon后门

整体攻击流程如下:

腾讯视频 11.9.3255 去广告精简版.exe为一安装包,安装后的目录结构

运行腾讯主程序后得到如下进程树

分析后发现伪造的HttpModule.dll通过QQLive.exe加载执行cmd.exe /c Crack.exe key.bin

HttpModule.dll分析HttpModule.dll的基本信息如下

文件名HttpModule.dllSHA12fcd53bc8a641f2dad7dc22fb3650e4f4a8c94b7文件格式PE文件(Dll)时间戳2020.11.21 03:07:39

携带伪造的数字签名

HttpModule.dll被加载后,创建cmd进程执行命令

Crack.exe的基本信息如下

文件名Crack.exeSHA11a54517f881807962d9f0070a83ce9b77552f7bc文件格式PE文件(exe)时间戳2020.11.21 02:31:31

Crack.exe的功能很单一,是一个shellcode加载器,用于读取key.bin并加载执行

这段shellcode代码利用PEB以及PE结构查找函数

看上述代码有些熟悉,便使用cs生成一段payload

对比代码,判断该代码是属于cs生成的

获取函数后执行请求svchosts.ddns.net:4447/ByPQ,在内存中加载

ByPQ同样是一段shellcode,最前面0x44字节的代码负责解密0x44偏移后的数据,解密出的是个pe文件

dump解密后的pe文件

dll名为beacon.dll,导出函数为ReflectiveLoader

解密出pe文件后直接通过偏移调用ReflectiveLoader将beacon.dll在内存中加载

该后门文件存在近100个C2命令,包含服务创建,进程注入,远程shell等功能

访问svchosts.ddns.net:4447/activity

由于C2服务器已经失效,无法获取后续更多信息

该精简包最开始出现的地方应该是吾爱破解,但是分析时原帖已经被删,在其他网站上也发现了类似的发帖,发帖时间是11月21号的9点,与恶意程序时间戳上的时间相对应,病毒作者将恶意程序与腾讯视频打包后便将后门程序进行投放

病毒作者利用破解去广告的噱头吸引用户去下载带毒程序,白利用与shellcode加载已经可以对绝大部分安全软件进行绕过

即使有安全软件报毒,用户也会误以为是对“灰色软件”的不信任,从而放弃查杀

由于软件对自身加载的文件缺少校验,才使得白利用的情况愈演愈烈,希望软件厂商能够加强对自身文件的校验

安全建议提高安全意识,所有软件在官网下载,不下载第三方及来历不明的软件

对于安全软件报毒的程序,不轻易添加信任或者退出安全软件

IOCsSHA1

2f3cacd0ea26c30fa5191ae1034bb74bf2cc3208 (key.bin)

1a54517f881807962d9f0070a83ce9b77552f7bc (Crack.exe)

546f6b916f15d750006dbcc9f615a6612b6660b2 (beacon.dll)

5ac72ba3cc39d30dfb5605a1bbb490cb6d32c0b9 (ByPQ)

2fcd53bc8a641f2dad7dc22fb3650e4f4a8c94b7 (HttpModule.dll)

09264a40e46dff6d644d1aa209d61da31a70bc7d (腾讯视频 11.9.3255 去广告精简版.exe)

C2

svchosts.ddns.net:4447

,