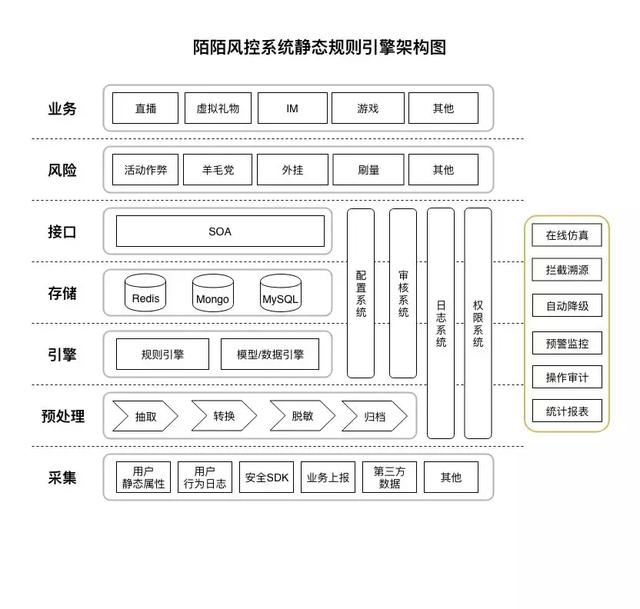

陌陌风控系统静态规则引擎,零基础简易便捷的配置多种复杂规则,实时高效管控用户异常行为。

【名词解释】

策略原子:基于用户行为数据进行异常判断的基础元素,如设备黑名单、手机号黑名单等

管控原子:用户命中策略原子后对应的管控措施,如短信验证码、滑动验证码等;

规则:基于不同业务点建立的规则ID,由多条策略原子 管控原子构成;

错误提示码:用于前端规则命中后的提示,便于运营人员排查问题,解决问题。

【方案设计简介】

规则配置:用于不同业务点的规则配置;

策略配置:用于设置策略原子及策略原子;

数据源配置:基于业务数据而设置的数据来源key,用于风控策略的运算;

数据统计:用户命中规则的数据统计与展示;

【使用说明】

当一个业务需要接入风控系统进行管控时,通过以下步骤进行配置

1. 建立该业务数据源,业务方需要向此数据源推送业务相关数据;

2. 建立该业务所需要的策略原子,部分策略原子需要依赖该业务数据源;

3. 新建规则配置,设置策略名称、权重、策略原子组、管控原子、提示语,完成规则配置;

4. 业务方调用此配置,进行业务风控;

快速启动

- 本项目依赖redis, mysql, mongodb,因此需准备环境并更改配置项

# 为了简单可以使用docker安装 # docker安装文档地址(以ubuntu为例): https://docs.docker.com/install/linux/docker-ce/ubuntu/ mongo: docker run -d --name mongo -v $HOME/docker_volumes/mongodb:/data/db -p 27017:27017 mongo:latest mysql: docker run -d --name mysql -e MYSQL_ROOT_PASSWORD=root -v $HOME/docker_volumes/mysql:/var/lib/mysql -v $HOME/docker_volumes/conf/mysql:/etc/mysql/conf.d -p 3306:3306 mysql:5.6 redis: docker run -d --name redis -p 6379:6379 -v $HOME/docker_volumes/redis:/var/lib/redis redis:latest

- 在mysql中创建risk_control库

docker exec -it mysql mysql -h 127.0.0.1 -u root -p # 后续需输入密码 若以上述方式安装mysql,密码为root. CREATE DATABASE risk_control CHARACTER SET utf8mb4 COLLATE utf8mb4_unicode_ci; # 创建数据库时指定编码格式,规避乱码问题(注意: 此编码格式在mysql低版本上可能有兼容性问题)

- 安装所需依赖,本项目基于python2.7进行开发,可运行pip install -r requirements.txt安装依赖包

- 初始化Django运行所需的表并创建账户,并可以预生成一些数据(可选)

# 在www目录下 python manage.py makemigrations && python manage.py migrate # 创建管理员账户 此处详见 其它操作--增加用户 python manage.py createsuperuser # 后续 依次输入用户名、密码、邮箱 即可创建一个管理员账号 # 如果希望对系统有一个直观的感受,可以使用如下指令来预注入一些数据 python manage.py init_risk_data

- 启动服务

# 在aswan下以nohup的方式启动服务进程、管理后台、拦截日志消费进程 bash start.sh

后台介绍

- 名单管理

- 为名单型策略提供基础的数据管理功能。

- 名单数据的维度包括:用户ID、IP、设备号、支付账号、手机号。后续也可以根据自己的需求扩充其他的维度。

- 名单包含三个类型:黑、白、灰名单

- 名单必须属于某个项目(用于确定名单的范围),可以在名单管理-名单项目管理中添加项目。

- 名单型策略

- 描述符为**{参数名:单选,假设是“用户ID”} {操作码:在/不在} {XX项目:单选,可选全局} 的 {维度:单选}{方向:黑/白/灰名单}**

- 示例:用户ID 在 初始项目 的 用户黑名单 中

- 布尔型策略

- 不传阈值的布尔型,描述符为 {参数名:单选,假设是"账号ID"} {操作码:是/不是} {内置函数:异常用户} 示例:账号ID是异常用户

- 传阈值的布尔型,描述符为 {参数名:单选,假设是"账号ID"} {操作码:大于/小于/等于/不等于} {内置函数:历史登录次数} {阈值:170} 示例:账号ID历史登录次数大于100

- 内置函数是什么?就是自定义的一些逻辑判断函数,只需要满足要求返回布尔值即可。比如注册时间是否在某个范围以内,当前设备是否是常用设备。

- 时段频控型策略

- 描述符为 同一 {计数维度:单选,假设是“设备”} 在 {时段:时间跨度} 内限制 {阈值:整数N} 次 某动作 示例:同一设备一天内限制操作10次. 可是我怎么知道当前已经有多少次呢?这就需要上报,上报后将计数 详见第9条 数据源管理

- 限用户数型策略

- 描述符为 同一 {计数维度:单选,假设是“设备”} 在 {时段:时间跨度} 内限制 {阈值:整数N} 个用户

- 示例:同一设备当天限10个用户 此策略同样需要上报的数据,且由于与用户相关,因此上报数据中必须包含user_id字段(在数据源中需配置) 详见第9条 数据源管理

- 规则管理

- 管控原子:命中某条策略后的管控动作,比如拦截... 把上面2--5中所述的策略原子按照优先级组合起来,由上向下执行,直到命中某条策略,则返回对应策略的管控原子。此模块更多是重交互,完成策略的配置、组合、权重等等

- 日志管理

- 所有命中策略的日志均在此展示,也会包含审计相关的日志,下一期会基于此日志,开放拦截溯源功能。

- 权限配置

- 供权限设置使用,精确限定某个用户能看哪些页面的数据。 详见 其它 -- 权限管理。

- 数据源配置

- 示例策略:同一设备一天内限制登录1000次 那么每次登陆就需要上报一条数据,系统会分类计数,并分类存储。 存储的名字叫啥?就是此处要配置的数据源。对于此策略,只需要配置数据源,命名为login_uid, 字段包含uid, uid类型是string。然后程序就能根据uid为维度计数,并自动计算指定时间窗口内是否超出指定阈值。

- 重要:由于逻辑必然依赖时间信息,为通用且必需字段,timestamp为默认隐含字段,类型是时间戳(精确到秒,整数)

调用样例

- 调用查询服务

- 假设存在id为1的规则,则可以通过如下方式查询是否命中策略

curl 127.0.0.1:50000/query/ -X POST -d '{"rule_id": "1", "user_id": "10000"}' -H "Content-Type:application/json"

- 调用上报服务

- 假设存在名称为test的数据源, 且数据源含有的数据是: {"ip": "string", "user_id": "string", "uid": "string"}

curl 127.0.0.1:50000/report/ -X POST -d '{"source_name": "test", "user_id": "10000", "ip": "127.0.0.1", "uid": "abcabc112333222", "timestamp": 1559049606}' -H "Content-Type:application/json"

- 关于服务拆分

- 开源样例中,为了简化安装部署,查询和上报揉进了一个服务。实际场景中,显然读写应该分离。

- 1.可以直接此方式部署2份,域名不同,一份用于查询(上报接口不被访问),一份用于上报(查询接口不被访问),流量分发在nginx层完成

- 2.risk_server.py中修改配置URL_2_HANDLERS,选择您需要的服务接口部署

内置函数的扩展

- 不带阈值的内置函数扩展

- 以是否异常用户内置函数为例

- 代码见 aswan/buildin_funcs/sample.py 中的 is_abnormal 方法

- 带阈值的内置函数布尔型策略扩展

- 以历史登录次数内置函数为例

- 代码见 aswan/buildin_funcs/sample.py 中的 user_login_count 方法

- 注意:阈值计算不包含在内置函数中进行,控制流详见 aswan/buildin_funcs/base.py

其它

增加用户

考虑到企业用户大多数为域账户登录,因此推荐使用LDAP认证模块直接集成。但考虑到大家的场景不一样,因此也可以手动增加用户,样例代码如下:

# coding=utf-8 from django.contrib.auth.models import User username = 'username' password = 'password' email = 'email@momo.com' first_name = '测' last_name = '试' # 普通用户 User.objects.create_user(username=username, password=password, email=email, first_name=first_name, last_name=last_name) # 管理员账户 User.objects.create_superuser(username=username, password=password, email=email, first_name=first_name, last_name=last_name)

添加完成后,让用户登录,然后管理员配置权限即可。

权限管理

目前的权限模型包含如下元素,可在对应的页面进行配置。

元素名称元素含义配置方式注uri风控管理后台的一个独立uri开发时自动产生此处uri为相对路径,例如: /permissions/groups/uri组多个相互关联的uri可以被放置到一个uri组中/permissions/uri_groups/-权限组多个uri组可以被分配到一个权限组中/permissions/groups/-用户用户即为独立的个人/员工/permissions/users/1. 本系统在界面上不提供添加用户的功能;2. 用户可以被分配到某个权限组中,也可以直接配置uri组管理员即为系统的拥有者,默认拥有所有权限手动配置-

配置相关

目前Django部分的配置均存放于 www/settings 目录,非Django部分的配置均位于 config 目录下。

为了在不同环境加载不同的配置,我们使用了RISK_ENV这个环境变量,系统在运行时会自动通过这个环境变量的值加载对应的配置文件。

为了方便项目启动,在未设置这个值时,系统默认会加载 develop 环境的配置。而在执行测试时(python manage.py test)时,RISK_ENV的值必须是 test 。

git地址:https://github.com/momosecurity/aswan

,