工业控制网络安全正在成为网络空间对抗的新战场。工业控制系统广泛应用于各个领域,包括基础设施(金融、能源、通信、电力、交通)、民生(水、电、燃气、医院、智慧城市、智能汽车)、工业生产(冶金、电力、石油化工、核能等)和军工等。超过80%的涉及国计民生的关键基础设施依靠工业控制系统来实现自动化作业。网络信息安全防护理念正在发生深刻改变。

目前国内工业控制系统面临众多威胁,比如设备存在大量高危漏洞、越来越普遍的设备后门实施、高级持续性威胁、无线技术的广泛应用给工业控制系统安全带来具体挑战等。工业控制网络安全领域,也蕴含创业与投资机会。

1

工业控制系统

工业控制系统是指由计算机与工业过程控制部件组成的自动控制系统,它由控制器、传感器、传送器、执行器和输入/输出接口等部分组成。这些组成部分通过工业通信线路,按照一定的通信协议进行连接,形成具有自动控制能力的工业生产制造或加工系统。控制系统的结构从最初的CCS到第二代的DCS,发展到现在流行的FCS。我们正处于以信息技术、智能制造等战略新兴产业为代表的新一轮技术创新浪潮中。随着智能化工业的发展,基于以太网的工业控制系统得以迅速发展。在通用的工业企业控制系统中,各层次的功能单元和资产组建映射模型如下。

工业控制网络是工业控制系统的网络部分,是把各生产环节和自动化控制系统通过各种通信设备组织起来的通信网络。工业控制系统包括工业控制网络和所有工业生产设备,而工业控制网络侧重工业控制系统中组成通信网络的元素,包括通信节点(上机位、控制器等)、通信网络(现场总线、以太网以及各类无线通信网络等)、通信协议(Modbus、Profibus等)。

工控网络由多个“网络节点”构成,指分散在各个生产现场,具有相应数字通信能力的测量控制仪器。它采用规范公开的通信协议,把现场总线当作通信连接的纽带,从而使现场控制设备可以相互沟通,共同完成相应的生产任务。

多年来企业对于工业控制网络安全存在漏洞。企业的许多控制网络都是“开放的”,系统之间没有有效的隔离。进一步,采用最新技术的黑客和恶意软件甚至可以有效入侵物理隔离的网络。因此随着信息化的工业化进程的加速,工厂信息网络、引动存储介质等其他因素导致的信息安全问题正逐渐向工业控制网络扩散,这将直接影响工控网络的安全与稳定。

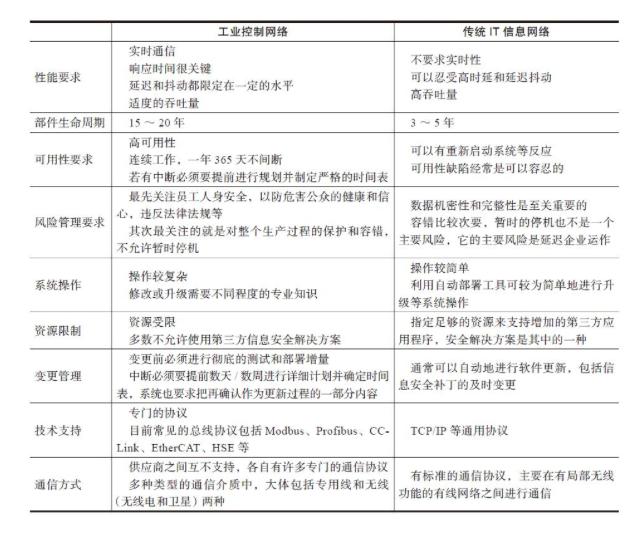

从大体上看,工业控制网络与传统IT信息网络主要在网络边缘、体系结构和传输内容三大方面不同。第一,网络边缘不同。工控系统在地域上分布广阔,其边缘部分是智能程度不高的含传感和控制功能的运动装置,而不是IT系统边缘的通用计算机,两者之间在物理安全需求上差异很大。第二,体系结构不同。工业控制网络的结构纵向高度集成,主站节点和终端节点之间是主从关系。传统IT信息网络是扁平的对等关系,两者之间在脆弱节点分布上差异很大。第三,传输内容不同。工业控制传输的是工业设备的“四遥信息”,即遥测、遥信、遥控、遥调。

两化融合后,IT系统的信息安全也被融入了工控系统安全中。不同于传统的生产安全,工控系统网络安全是要防范和抵御攻击者通过恶意行为人为制造生产事故、损害或伤亡。只有工控系统网络安全才有工业控制系统的生产安全,才能保证生产过程的安全。

从国家战略来讲,我国政府对工控系统网络安全高度重视。发改委自2010年起开始组织信息安全专项,将工业控制系统安全问题作为独立领域重点支持。在2016年的网络安全和信息化工作座谈会上发表了重要讲话,进一步表明工控网络安全问题已经上升了国家高度。目前国内工控系统大多由外资主导,国产工控企业起步较晚,仍需加快自主进程。工控机(如PLC)、网关、协议变换器、集线器和人机交互设备(HMI)是工控系统的五大设备。国内企业的市场占有率都不高。

近年工控安全事件频发,促使企业考虑安全和效益之间的平衡。一方面,企业为了提高生产执行效率,打通了生产控制系统和企业管理系统,实现了数据的实时交互,但也导致了工控设备与互联网直接相连,存在极大的网络病毒入侵风险。另一方面,企业为了加快自动化的脚步,提高生产效率,采购了大批自动化生产设备,比如德国库卡机器人、西门子电机等。这些设备的运行维护,一般都通过互联网工程师远程实现,这大大提升了病毒侵入的可能性。因此,企业工控网络安全的提升需求很大。

当前,我国关键信息基础设施面临的网络安全形势复杂严峻。全球包括在互联网上的工业控制系统,其中占比较多的包括电力、石油石化及先进制造业,这些都与国家的发展密切相关。以中国工控设备暴露情况分析,北京、浙江、江苏、长三角地区、东三省地区占比最大,这些都是典型的工业区。越是工业发达地区,工控系统的暴露数量越多,也越容易成为攻击目标。

下面介绍一下工业控制网络涉及的主要环节。

SCADA系统是工业控制网络调度自动化系统的基础和核心。SCADA负责采集和处理工控系统运行中的各种实时和非实时数据,时工控网络调度中心各种应用软件的主要数据来源。SCADA系统包括实时数据采集、数据通信、SCADA系统支撑平台、前置子系统、后台子系统等。

一个SCADA系统通常由一个主站和多个子站(远方终端装置RTU或其他自动化系统)组成。主站通常在调度控制中心(主站端),子站安装在厂站端,二者通过局域网相连并相互进行通信。随着通信技术的发展,人工智能、可视化技术、人机工程技术将更多地应用到SCADA系统中,提高系统的易用性。

DCS是由过程控制级和过程监控级组成的以通信网络为纽带的多级计算机系统,综合了计算机、通信、终端显示和控制技术而发展起来的新型控制系统。其基本思想是分散控制、集中控制、分级管理、配置灵活以及组态方便。DCS具有高可靠性、开放性、灵活性、易于维护和协调性。在工业控制系统中,常见的控制器有可编程逻辑控制器、可编程自动化控制器、远程终端单元等。

典型PLC由CPU、存储器、输入/输出(I/O)模块、电源盒编程器组成。PLC的编程语言与一般计算机语言相比,具有明显特点,目前还没有对各种厂家产品都能兼容的编程语言。

2

工业控制网络漏洞及技术分析

过去工业控制设备通过串行电缆和专有协议连接到计算机网络,随着业务的发展以及IT基础设施的开放和技术渗透,目前通过以太网电缆和标准化TCP/IP通信协议连接到计算机网络的工业控制系统越来越多。供应商提供的大量工控设备提供了嵌入式Web、开放的FTP、远程Telnet等传统服务。这些开放的端口和服务为工控终端设备漏洞挖掘和利用打开了通道,给工控系统造成了巨大的安全隐患。

与传统信息系统相比,工业控制系统采用了专用的工控设备、网络协议、操作系统和应用软件,其安全漏洞也具有工控系统独有的特性。工控安全漏洞可划分为工控设备漏洞、工控网络协议漏洞、工控软件系统漏洞、工控安全防护设备漏洞等。

对于工控系统而言,可能带来直接隐患的安全漏洞也可以氛围SCADA系统软件漏洞、操作系统安全漏洞、网络通信协议安全漏洞、安全策略和管理流程漏洞。

工控系统漏洞检测的关键技术首先是构建工控系统漏洞库。由于通信协议的特殊性,传统漏洞库并不适用于工业控制系统漏洞测试领域,需要构建工控系统专有漏洞库。漏洞库的编制方式决定了匹配原则以及漏洞库的修订、更新的性能,同时影响扫描系统的运行时间。

工控系统专有漏洞库构建过程

基于工业漏洞库的漏洞检测技术通过漏洞扫描引擎选用合适的检测规则,结合工控系统漏洞库,扫描系统中的关键目标系统和设备的脆弱性。另外,需要完成支持Modbus、DNP3、Profinet等工业通信协议,以及支持ICMP Ping扫描、端口扫描等传统扫码技术。

漏洞扫描过程

工业控制系统从结构上分类,主要包括数据采集与监控系统、分布式控制系统、可编辑逻辑控制器、远程终端单元等,从安全研究的角度来看简要分类为上位机和下位机环境。现在已知的大量工控安全事件,多数是从上位机发起的。上位机漏洞包括通用平台的系统漏洞、采用的中间件漏洞、工控系统驱动漏洞、组态开发软件漏洞、Activex控件和文件格式等。下机位暴露在互联网中也会带来许多安全隐患,包括未授权访问、通信协议的脆弱性、Web用户接口漏洞、后门账号问题。

已知的工控网络设备很多安全问题也发生在设备的Shell及对外提供的Web、SNMP、Telnet等服务上,其中常见的Web服务安全问题包括SQL注入漏洞、跨站脚本漏洞、文件包含漏洞、命令执行漏洞、信息泄露漏洞。

工控网络安全防护的核心是建立以安全管理为中心,辅以符合工控网络特征性的安全技术,进行有目的、有针对性的防御。那么针对工业控制网络未知安全威胁的防御,主要包括纵深防御技术、异常行为检查(异常参量、异常行为)、白名单技术(应用程序白名单、用户白名单、资产白名单、行为白名单)、关联分析技术(智能列表、事件关联、系统关联)、蜜罐技术(数据捕获技术、数据控制技术、数据分析技术)。

,