雷锋网3月27日消息,Drweb和The Hacker News官方发布的分析报告称,自2016年以来UC浏览器中出现了一个潜在危险的更新功能。

目前该功能尚未受到木马或者恶意软件的攻击,但其加载和启动的未经验证的模块功能构成了潜在威胁。分析报告称,上述特性使得UC浏览器有可能遭受中间人攻击(MITM)。为了下载新插件,浏览器向命令和控制器发送请求并接收响应文件的链接。

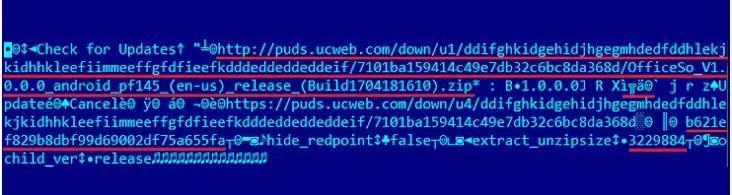

该程序通过不安全的通道(HTTP而非HTTPS)与服务器通信,因此网络犯罪分子可以hook来自应用程序的请求,或者用包含不同地址的命令替换原命令。这样一来,浏览器将从恶意服务器下载新模块,由于UC浏览器使用未签名的插件,这可以使其在无验证状态下启动恶意程序。

该漏洞可被用于执行钓鱼攻击窃取用户名及密码,银行卡等个人数据。而报告也称,UC Browser Mini也支持绕过Google Play服务器等未经测试的组件,使其同样具备受到攻击的危险性,但并不属于同种类型。

值得庆幸的是,UC浏览器官方现已就上述事件发表声明回应,声明中称:“海外媒体报道UC浏览器海外版本的潜在漏洞,已在第一时间得到修复。UC浏览器国内版本不存在更新功能潜在漏洞,UC浏览器更新功能符合国内各大应用商店的监测要求和安全标准。”

参考来源:黑鸟

,