“××地图开始为您导航,××地图持续为您导航。”这应该是大家耳熟能详的一句话了吧,现如今,导航已经取代纸质地图成为我们出行导路的首选,找不到路第一反应就是导航开开。

“All Your GPS Are Belong To Us: Towards Stealthy Manipulation of Road Navigation Systems”( 你的GPS都归我:迈向道路导航系统的隐蔽劫持)论文的发表,美国福布斯网站的报道,让我们认识到了电子科技大学的这三个人。

原来论文的内容是说,这样一个与我们生活息息相关的GPS却被电子科技大学三个人及他们在美国弗吉尼亚理工大学和微软研究院的团队成员一起“黑”掉了。这件事情引起我们的高度关注,对于GPS的安全系数还是值得再商榷的。

能“黑”掉GPS的这三个人究竟是哪路大侠呢?

刘诗楠 :全面发展的成电青年

作为三人组中唯一一个在校大学生,他已经表现出了优于其他人的能力。在别人窝在宿舍打游戏的时候,他不是在研究发明的路上就是在发表论文中。本科三年,他发表高水平会议论文3篇,SCI期刊论文1篇,获得实用新型专利2个,有3项发明专利在申请。一门心思投入学习和科研,2017年起,他先后担任了奇虎360总部无线电安全研究部实习研究员、微软亚洲研究院短期科研实习研究员、清华大学NISL实验室实习生、华为无线安全讲师。努力总是有回报的,各种奖杯都是对于他的肯定。

曾科雄 :

世界舞台上的成电力量

三人组中曾科熊也是电子科技大学的优秀毕业生之一。学无止境,曾科熊目前还在在弗吉尼亚理工大学攻读博士学位。读博至今,他在计算机领域国际顶级会议上共发表学术论文11篇,其中CCF A类和 B类论文各4篇。同时还担任多个期刊会议审稿人,如IEEE JSAC、 TMC、 INFOCOM等。缘分总是难么的奇妙,两个同道中人相互碰撞擦出了耀眼的火花。2015年曾科熊回母校做讲座,与刘诗楠结识。对于刘诗楠来说曾科熊是亦师亦友。

杨亚玲 :

从成电人到美国终身教授

团队内的另一位成电毕业生是弗吉尼亚理工大学的杨亚玲教授。她1999年从成电毕业,随后在UIUC(美国伊利诺伊大学香槟分校)完成了她的博士学位,并在2015年获得终身教授的职位。目前她已在包括Mobicom、CCS等顶级会议发表了70余篇论文,谷歌引用量超过2600次,她同时也是弗吉尼亚理工大学电子工程学院Fellow、曾获得过NSF教师早期职业奖、IEEE SECON最佳论文奖、杰出博士等。曾科熊目前就是就在她的实验室攻读博士。在杨亚玲教授的指导下,小分队才取得了如此傲人的成绩。

如何用你察觉不到的方式通过GPS导偏你?

这个团队到底是怎么把GPS系统“黑”掉的呢?他们提出了一种高级GPS欺骗方法——隐蔽劫持。

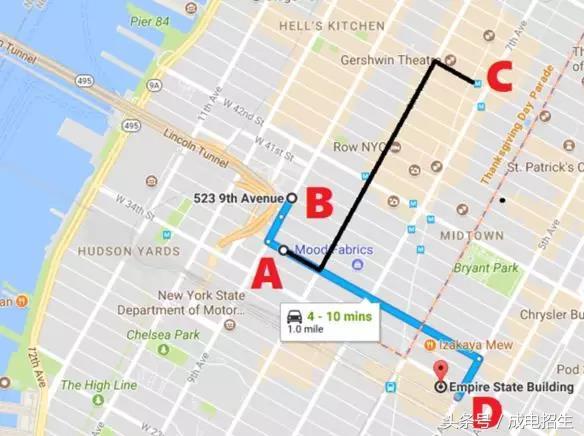

像这张图片里面看到的,若你飞出重洋,到达了位于纽约曼哈顿的A位置,你想去的地方在D点;但通过幽灵劫持,被GPS欺骗器篡改了位置,你和导航仪都自以为在B点呢!这时,当你根据导航地图前往D点的时候,会最终通过相同的道路和指示到达C,从而被导偏到攻击者事先设定的位置。

使用这种攻击方式,能让导航用户或者无人车在没有察觉的情况下,就被导偏至指定地点、或者在一个圈中团团转、甚至导至单行道上逆行。“平均下来,我们能为1条道路找到1547条可行的攻击路径,其中99.8%的路径都包含危险的道路或者地点。”团队成员王栋这样说道。

“同时,在征得无线电管理委员会同意的情况下,我们对自制的便携式GPS欺骗装置也进行了测量,其影响范围在40至50米,在一般的功率下平均45秒就能篡改设备位置。在保证不会影响其余车辆的情况下,我们进行了路测,两次攻击分别将车辆导偏2.1和2.5千米。而且在有人参与的情况下,我们在中美两国的模拟实验,也证实了陌生环境下,95%的使用者都会被攻击到。”团队曾科雄博士介绍道。

进一步的原理是什么?

这样的攻击是怎么实现的呢?据弗吉尼亚理工大学王刚教授说,关键点和难点都在于微调GPS的位置,使导航软件的指示和真实的道路能够匹配。

在我们平时使用导航的时候,软件给出的指令和道路是基本匹配的。而道路路网上,有非常多相似的道路,通过控制导航所示的位置和运动速度,让其提前或延后一点时间转弯,进而匹配指示与真实道路情况,一步一步地积累误差,使得受害者进入到预设地点。

为什么可以“随心所欲”地篡改GPS呢?由于GPS在系统设计的过程中,并没有引入加密机制,其民用频段的关键算法和调制方式又是完全公开的。利用这一点,就可以采用软件定义无线电技术自主生成GPS信号。该研究团队的刘诗楠同学通过更改开源的黑客软硬件完成了下图这样一个设备,仅需要不到1500元的设备,就完成了相应功能。

那么如何进行防御呢?弗吉尼亚理工大学杨亚玲教授指出,当前还没有实际能够利用或者部署的有效防御手段。因此学术界更应该从位置检验、信号授权、传感器聚合等方式,利用现有硬件进行软件升级,加强大规模部署的可能性。

不管怎么说,全世界大规模的导航设备都面临了实实在在的威胁,确实也是值得关注的!

关注“成电招生”头条号,获取更多关于电子科技大学的精彩资讯!

部分图文来自于电子科技大学官微

,