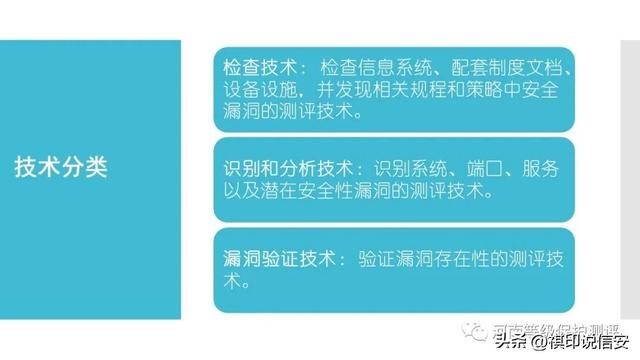

渗透测试在等级测评中,是重要的一环。一般情况下,我们称这块内容未“测试评估”,很多从业人员认为这块是没有标准,随便做做即可的工作,其实这是一个错误的认识。国家标准委员会在2018年其实是发布《信息安全技术 网络安全等级保护测试评估技术指南》GB/T 36627-2018,对信息系统安全测评中的相关测评技术进行明确的分类和定义,系统地归纳并阐述系统测评的技术方法,概述技术性安全测试和评估的关键要素,重点放在具体技术的实现功能、原则等,并提出建议供使用。在应用于系统等级保护测评时可作为对《测评要求》和《测评过程指南》的补充。

那么《信息安全技术 网络安全等级保护测试评估技术指南》GB/T 36627-2018既然是补充,自然和《测评要求》《测评过程指南》有区别,其区别在于:《测评要求》主要描述了各级信息系统单元测评的具体测评要求和测评流程,《测评过程指南》则主要对等级测评的活动、工作任务以及每项任务的输入/输出产品等提出指导性建议,二者均未涉及安全测评中具体的测试方法和技术。

《信息安全技术 网络安全等级保护测试评估技术指南》GB/T 36627-2018将工作划分为四个阶段,分别是:规划阶段,是开展等级测评工作的前提和基础,是整个等级测评过程有效性的保证;方案编制阶段,是开展等级测评工作的关键活动,为现场测评提供最基本的文档和指导方案;测评执行阶段,是开展等级测评工作的核心阶段;分析与报告编制阶段,是总结被测系统整体安全保护能力的综合评价阶段。

当然,这个标准发布之时,GB/T 22239还是2008版,但是不影响我们理解这里的工作,我们只需要与时俱进,参照2019版要求灵活运用标准即可。

随着,等级保护工作的不断深入,等级保护建设也在不断完善,等级测评工作也在不断进入新阶段,我国的相关标准也在不断完善中。我们在使用标准时,是需要灵活的撷取,注意引用,但也不能随意脱离标准,闭门造车自以为是的开展工作。有了标准,标准可能不完美,但是给我的工作带来的是可参准性。自行其是的开展工作,是永无止境或者停步不前,而又不自觉的存在。参照标准,虽然不尽完美,但可以防止我们做得太差,不至于偏离过大。标准很多时候,是经年的最佳实践的一个质的汇总和总结,我们应该尊重标准,灵活的运用标准开展工作,同时也可以对自己的知识体系进行查漏补缺。