想了解网闸的客户,一定会有这个疑问,到底网闸和防火墙的区别是什么?

我们先恶补一下防火墙的发展历史:

我记得我见过的第一台防火墙Cisco PIX 515E,记得当时R升级UR是要花钱的,美国发过来的货是不带3DES加密的。。。

是这个样子的:

防火墙的发展大致分为三个阶段:

第一阶段(1989-1994)

1、1989年产生了包过滤防火墙,可以实现简单的访问控制,属于第一代防火墙。

上图4台设备叫做工控机,只要设计一个面板贴在前面,就代表着这台工控机是哪个厂商的什么设备,当然这只是外观,至于是什么平台仅仅是里面用的什么主板和CPU。

CF卡:

把自研的防火墙系统装入这个CF里,插到上面的机箱里,就变成了一台下一代防火墙,或者其他的什么产品,比如流控或者负载均衡,区别在于运行的软件系统不同。

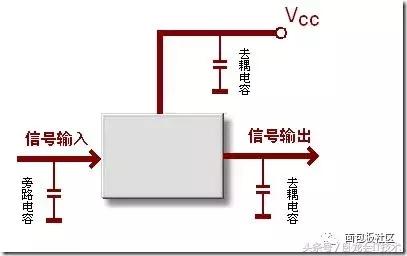

我们在说说防火墙的软件架构:

通常嵌入式开发有两种典型架构,1、VxWorks 自研代码 2、Linux 自研代码,两种架构各有优势,前者的实时性非常好,后者的稳定性和扩展性非常好,现在第二种已经是主流架构,第一种基本处于淘汰边缘。

一般防火墙的软件分为:

管理平面:就是怎么管理设备,Web,CLI,SSH,telnet 等等。

控制平面:负责协议的交互,比如ARP,OSPF,等等

转发平面:负责转发数据,通过查找转发表,按照指定的业务流程处理。

软件的转发模式又包含 轮询、中断、轮询 中断,不做过多说明。

接下来我们说一说下一代防火墙到底安全不安全,不安全的原因在哪里,以我自己了解初略的分析一下:

1、防火墙的访问控制是通过ACL控制,你今天设置小A允许通过,明天小A的电脑被黑了,依然可以通过,当然了你可以说下一代防火墙支持很多功能可以防护,我们继续往下看。

2、除掉ACL功能,下一代防火墙还会做IPS入侵检测,入侵检测到底能不能保证我们的安全,我们在说说入侵检测是怎么工作的,看下图

我们以外网进入内网的流量为例进行说明,首先IPS模块是怎么来检测你是攻击还是正常的数据包,通过IPS规则进行检测数据包,规则是从哪里的来的?1、每个厂商根据自己的经验整理的 2、从国外开源的IDS软件弄下来的。(这里得感谢开源代码,否则国内不会有这么多做入侵检测的公司。)

我们假设两种情况:

1、黑客尝试入侵你的网络,被IPS规则检测到丢弃了。---网络安全

2、黑客尝试入侵你的网络,但是没有被IPS规则检测到。---网络沦陷

你可以说你的特征库是最新的,但是你确定能阻止掉未知的威胁么,答案是即使是下一代防火墙也存在风险,比如今天出现了一个0day漏洞,某个工程师深夜加班开发了一条IPS规则,先不说这个规则有多少误报,然后在更新到你的防火墙IPS模块上,有可能防住这种攻击,但是这种可能性大么?并且暗网0day漏洞直接交易的,并不是都会公开的,讲到这里相信你懂了。

从防火墙的硬件说:

防火墙的硬件一般都有Bypass功能,什么是Bypass,就是当软件系统崩溃时(不要觉得不可能,一切皆有可能),内外网可以直接连通,防火墙是先保证连通然后保证安全。

我们再来谈谈网闸:

首先是从产品定位来说,网闸产品是先考虑安全,其次考虑的连通性,上一篇文章讲过网闸的隔离和交换原理,这里就不在重复了。

我们先看看网闸的历史:

隔离技术的发展历程是什么样的?

第一阶段:物理隔离,物理隔离最早出现在美国、以色列等国家军方,目的是解决涉密网络与公共网络的安全问题,顾名思义就是不连接。

第二阶段:出现了双硬盘隔离卡,需要重启电脑切换内外网连接,主要解决成本问题,最开始是多台电脑插拔网线,双硬盘隔离卡只在原电脑增加一块硬盘,比用两台电脑划算得多。

第三阶段:传统网闸,通过在两套系统之间建立缓冲区,进行分时连接和切换,最开始的网闸是通过电子开关切换,传一次数据按一次开关,经过测试发现开关很容易坏,并且效率非常低。

第四阶段:安全隔离与信息交换系统,现在业界普遍使用的逻辑隔离网闸产品。

具体网闸的工作原理和硬件架构,请参见文章 什么是网闸?,有介绍网闸的隔离交换原理。

通过以上对两种产品进行剖析,我们发现两种产品产生的背景和侧重是不同的,网闸主要功能是防止泄密,而防火墙主要是对一些常见攻击进行防御,所以两者的不同点在于定位不同,读到这里您应该知道是需要网闸还是需要防火墙了。

了解更多请登录 www.likaiqiang.cn

,